Novedades Tecnología

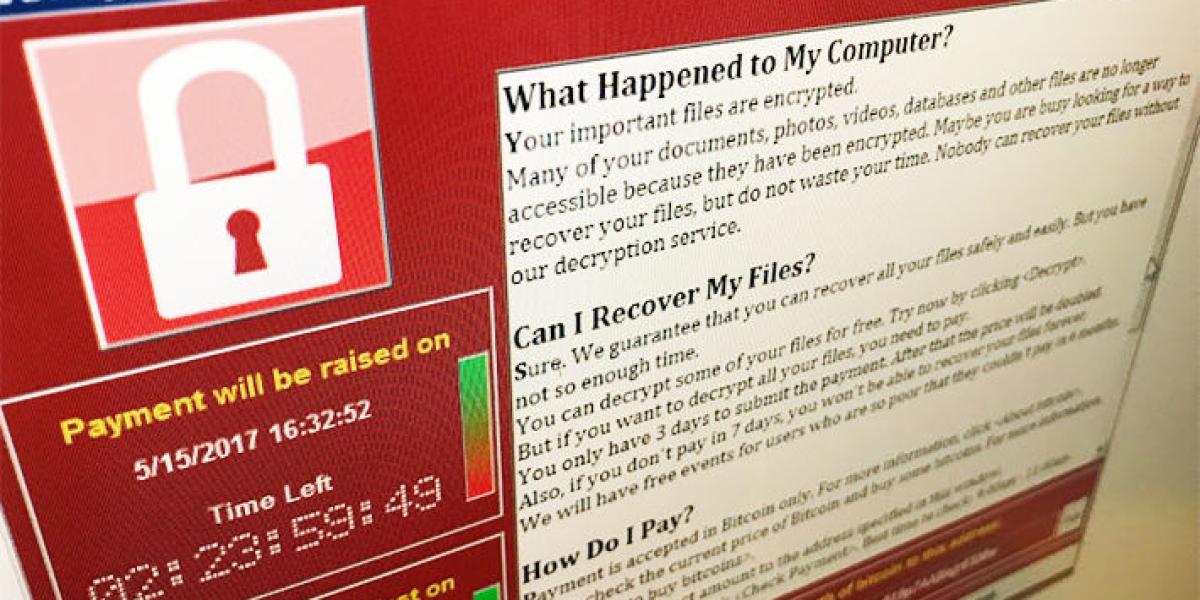

Instituto Nacional de Salud, entre víctimas de ciberataque mundial

Equipos de respuesta a incidentes cibernéticos de varios países están en alerta por los ataques.

Foto:

Secuestraron información con programa malicioso en 74 países. Objetivo: pedir rescates con bitcoins.

De Madrid a Londres

Instituto Nacional de Salud resultó afectado

Actúe para proteger a su empresa

DESCARGA LA APP EL TIEMPO

Personaliza, descubre e informate.

Nuestro mundo

Cuál es la ciudad más feliz de Colombia, según la inteligencia artificial

Los informes consideraron el nivel de satisfacción con la vida, la salud, trabajo, seguridad y más.

Estas son las ciudades más lindas de Colombia, según la inteligencia artificial

Estas son las siete ciudades que, según ChatGPT, descatacan de todo Colombia.

Irán e Israel, de aliados a enemigos jurados: los hechos que han marcado la tensión entre ambos países

Estos es lo que ha pasado entre ambos países en las últimas décadas.

Los misiles de Irán a Israel impactarán en Altos del Golán y desierto de Negev, según NYT

Estados Unidos cree que se lanzarán entre 400 y 500 drones y misiles desde Irak, Siria y el sur del Líbano.

Estación calle 26 deja de operar por obras del metro de Bogotá ¿Cuáles serán las rutas alternas?

El alcalde Carlos Fernando Galán presenta alternativas de viaje para los usuarios de Transmilenio de la calle 26.

Este fin de semana habilitan el carril central de la autopista Norte con calle 146 ¿Se solucionó el embudo?

Este proyecto tiene una inversión total de más de 51 900 millones de pesos y registra un avance de obra del 30 por ciento.

Capturan por intento de feminicidio a hombre que hirió a su exnovia con un machete

Los hechos ocurrieron en Barbosa, Antioquia, El víctima tuvo que se traslada a un centro de salud.

Hubo desprendimiento de residuos en relleno La Pradera por movimientos en vaso Altaír

Emvarias atendió la situación y aclaró que la prestación del servicio no estuvo comprometida.

Con millonaria inversión miden niveles de ríos para evitar racionamiento en el Valle

Una red de monitoreo en tiempo real será la encargada de verificar la situación en ríos del Valle.

Conductor en Cali, aparentemente ebrio, se voló de los agentes de tránsito, fue perseguido y capturado

La escena ha causado todo tipo de comentarios, pues el hombre se negó a hacer prueba de alcoholemia. Esto pasó.

Atlántico apuesta por la salud mental y prevención del consumo de drogas

La Secretaría de Salud socializó el Plan de Salud Mental y el abordaje frente a la conducta suicida.

Momento incómodo: alcalde en Atlántico sufrió percance con sus pantalones durante discurso

Jorge Elías Chams Chams se tomó el momento con humor.

Siniestro de buseta de transporte público en Santa Marta deja un primer fallecido

Otra mujer fue declarada con muerte cerebral. Buseta había cumplido su vida útil.

Vendedor cobró $ 100 mil por 4 mangos a turista en Cartagena, pero pide perdón: video

El vendedor regresó el dinero gracias a mediación de la Policía

Bebé, declarada muerta, despertó durante su funeral en Paraguay

Antes de salir hacia el cementerio, uno de sus tíos se percató de que la bebé movía la cabeza.

Diputado de México presenta denuncia para detener y extraditar al presidente de Ecuador, Daniel Noboa

En la petición se pide que el mandatario sea procesado por el delito de secuestro en contra del exvicepresidente Jorge Glas.

'Venezuela seguirá su marcha económica con o sin licencias de EE. UU.': Maduro ante posible regreso de sanciones

El presidente reveló que este lunes sostuvo una videoconferencia con funcionarios de EE. UU.

¿Por qué Venezuela insiste en que el Tren de Aragua no existe y que es una 'ficción creada por la mediática internacional'?

Colombia y otros países han reportado la captura de integrantes de ese grupo. Pero Caracas asegura que fue desmantelado.

Estados Unidos: aumentó en un 9 % el número de colombianos detenidos por intentar ingresar ilegalmente

Así lo indican las cifras de la agencia para Aduanas y Protección Fronteriza correspondientes a marzo.

Así fue la primera jornada del histórico juicio contra el expresidente Donald Trump en Nueva York

El primer expresidente estadounidense que se sienta en el banquillo de los acusados en un caso penal dice que su proceso es una ‘persecución política’.

Príncipe William anuncia su primer compromiso desde diagnóstico de cáncer de Kate Middleton

Esta será la primera vez que el príncipe de Gales vuelve al trabajo oficial tras pasar varias semanas con su familia.

Grave incendio destruye la antigua bolsa de Copenhague: parte del techo del emblemático edificio se hundió

La conflagración comenzó debajo de la techumbre, que cuenta con elementos de cobre y es de difícil acceso.

Moderna suspende el plan para construir en Kenia una fábrica de vacunas para África

Moderna pretendía producir en esa planta hasta 500 millones de dosis de vacunas al año para África.

Bailarín colombiano, de 21 años, murió en Egipto tras presentar fuerte dolor de cabeza: esto se sabe

La agencia de baile con la que viajó el joven no se ha pronunciado frente a la posible negligencia.

Sigue tensión en Oriente Próximo: Israel promete responder al ataque de Irán, que a su vez reitera amenazas

Los pronunciamientos se dan en medio de los llamados a la moderación de la comunidad internacional, que teme una escalada del conflicto en la región.

Israel prepara evacuación de civiles en Rafah para dar inicio a su invasión en el sur de Gaza

Fuerzas israelíes sostienen que la incursión permitirá eliminar distintos batallones de Hamás que se esconden en la zona.

Jefe del Estado Mayor de Israel asegura que habrá una 'respuesta' al ataque de Irán

Tras el ataque de Irán, Israel bombardea Gaza mientras el mundo pide calma en Oriente Próximo

Diplomacia y advertencias: así es cómo Irán busca contener las repercusiones de su ataque contra Israel

EN VIVO | Estados Unidos dijo que Irán no les informó sobre el ataque a Israel: 'Esta noción es ridícula'

Irán afirma que capturó buque vinculado a Israel por violación de las normas marítimas

Cuatro soldados israelíes heridos por una explosión en la frontera norte de Israel

Israel evalúa cómo responder tras el ataque masivo iraní: ¿qué opciones hay sobre la mesa?

Así son los misiles y drones que Irán usó para atacar a Israel

Estos son los aliados de Irán en Oriente Medio que también desafían a Israel

Así funciona la 'Cúpula de hierro', el principal escudo que utilizó Israel contra los ataques de Irán

Israel asegura que interceptó el 99 % de los misiles y drones iraníes: este es el balance de ambos países

Papa Francisco pide cesar la violencia tras ataque de Irán a Israel: 'Sigo en oración, con preocupación y también dolor'

Israel bombardea Líbano en medio de la creciente tensión tras el ataque iraní

¿Por qué Irán lanzó una lluvia de misiles y drones contra Israel y qué puede pasar tras el ataque?

El peligroso precedente que sientan los recientes ataques a cuerpos diplomáticos

Más de 200 drones y misiles disparados contra Israel: el balance preliminar del ataque iraní

Consejo de Seguridad de la ONU se reunirá este domingo tras ataque de Irán a Israel

Irán e Israel, de aliados a enemigos jurados: los hechos que han marcado la tensión entre ambos países

Juicio Daniel Sancho: abogado de Arrieta revela qué pasaría si pide perdón a la familia

La defensa de la familia del cirujano, Juan Gonzalo Ospina, rechazó cualquier negociación.

Rayos y lluvias torrenciales en Pakistán dejan como saldo más de 20 muertos

Las lluvias torrenciales causaron inundaciones en la capital provincial.

Jaque mate al Hong Kong que fue

Hong Kong investiga caso de infección de zika y dengue en viajero procedente de Tailandia

Condenan a pena de muerte a magnate vietnamita por uno de los mayores fraudes

Vietnam condena a muerte a millonaria empresaria por fraude masivo de 27.000 millones de dólares

El juicio contra Daniel Sancho continúa con los testimonios de la Policía este 11 de abril

Japón busca ampliar alianzas de seguridad con Estados Unidos para hacer frente al 'expansionismo chino'

Juicio contra Daniel Sancho por asesinato de Edwin Arrieta: La compra de cuchillos y el alquiler de un kayak

Rodolfo Sancho pide 'respeto' durante su asistencia en juicio de su hijo, Daniel Sancho

Alrededor de 11 muertos dejó un accidente de un bus en una mina en el centro de la India

Incendio en edificio residencial de Hong Kong deja al menos 5 muertos y más de 20 heridos

A puerta cerrada y sin medios: las claves del inicio del juicio contra Daniel Sancho por asesinato del colombiano Edwin Arrieta

Rodolfo Sancho contó cómo se enteró de que su hijo Daniel había asesinado a Edwin Arrieta

China y Rusia: puntos claves del encuentro del presidente Xi Jinping y el canciller Serguéi Lavrov

Equipo chino trasplanta con éxito riñón genéticamente modificado de cerdo a cuerpo humano

El juez encargado del caso de Edwin Arrieta prohíbe que se informe sobre el juicio

Comenzó juicio en Tailandia contra Daniel Sancho, presunto responsable del asesinato de Edwin Arrieta

Más de 50 testigos declararán en juicio a Daniel Sancho por muerte de médico colombiano

Daniel Sancho declarará el 25 de abril en juicio en su contra por asesinato del cirujano colombiano Edwin Arrieta en Tailandia

China apoyaría una conferencia de paz 'reconocida por Rusia y Ucrania', dice Xi a Scholz

El canciller alemán, Olaf Scholz, visitó China esta semana. Estos fueron los temas que trataron.

Ataque en iglesia de Sídney fue un acto terrorista, según policía australiana

Según las autoridades, el atacante no figuraba en ninguna lista de vigilancia terrorista.

Nuevo caso de violencia en Australia: un sacerdote y varias personas apuñaladas durante una misa en Sídney

Policía identifica al autor del apuñalamiento en un centro comercial en Sídney: ¿qué se sabe?

La Unión Europea condena enérgicamente el 'inaceptable' ataque de Irán contra Israel

Videos: así fueron los momentos de pánico en Sídney, Australia, cuando atacante persiguió a víctimas

Lo que se sabe sobre el ataque con cuchillo en Sídney en el que murieron seis personas

Al menos cinco personas mueren apuñaladas en un centro comercial en Australia

Estas son las increíbles nuevas pinturas de 2.000 años de antigüedad encontradas en Pompeya

Científicos identifican un posible brote de gripe aviar letal en la Antártida

Visados de oro: ¿en qué países se puede acceder a este mecanismo para obtener la residencia?

¿Viviría y trabajaría en Nueva Zelanda? Conozca la nueva normativa, según inmigración

Cuál es el origen de la rivalidad entre Israel e Irán y cómo la guerra en Gaza la está intensificando

5 ciudades turísticas que están haciendo del mundo un lugar mejor al ser sostenibles

Histórico: Consejo de Derechos Humanos de la ONU aprueba resolución sobre la intersexualidad, ¿de qué trata?

'No es broma': por qué Botsuana amenaza con enviar 20.000 elefantes a Alemania

Los momentos de pánico en Taiwán por el terremoto de 7,4: 'Es el más fuerte en 25 años'

Forbes revela el club de los US$ 100.000 millones: estos son los más ricos del mundo

La antigua maravilla de Medio Oriente, en el noroeste de Arabia Saudita, que era inaccesible hasta ahora

Fuerza Quds: así opera el grupo de élite de Irán del general Zahedi, asesinado en Damasco en un ataque atribuido a Israel

Horóscopo

Encuentra acá todos los signos del zodiaco. Tenemos para ti consejos de amor, finanzas y muchas cosas más.

Crucigrama

Pon a prueba tus conocimientos con el crucigrama de EL TIEMPO